可能隐藏病毒的7个基本Windows进程

进程是 Windows 中不可避免的一部分,在任务管理器中看到数十个或数百个进程并不罕见。 每个进程都是一个正在运行的程序或程序的一部分。 不幸的是,恶意软件创建者知道这一点,并且众所周知会将恶意软件隐藏在合法进程的名称后面。

以下是一些最常被劫持或复制的进程,以及它们应该位于何处以及如何发现恶意版本。

推荐:如何修复WindowsGenshin Impact网络错误代码4206

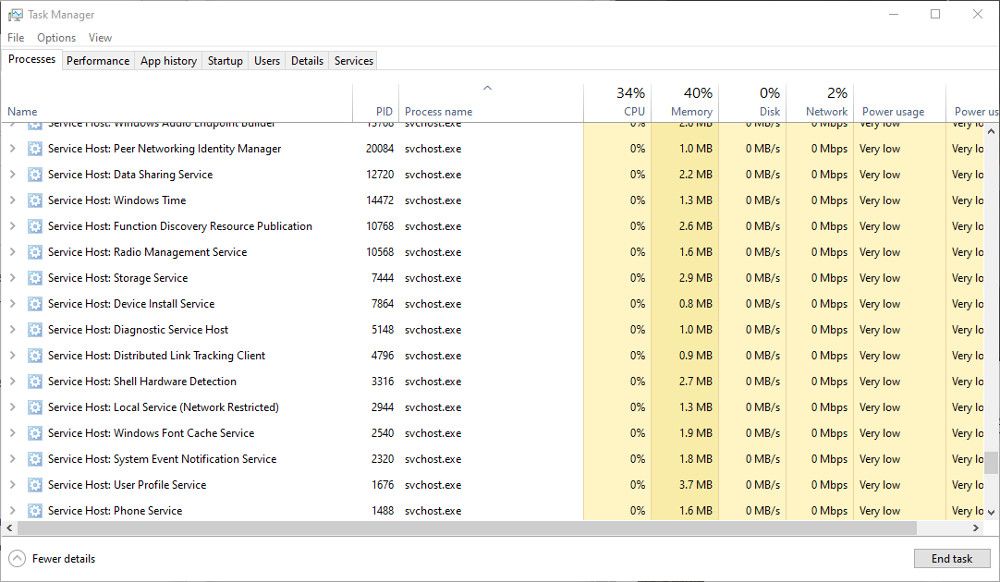

1.svchost.exe

服务主机或 svchost.exe 是一个共享服务进程。 它允许各种其他 Windows 服务共享进程。 这有助于减少资源使用,使系统更有效率。 您几乎肯定会在任务管理器中看到多个 Svchost.exe 实例,但这是正常的。 如果这些文件中的一个或多个被恶意软件破坏,您可能会注意到性能明显下降。

合法的 Svchost 文件应该在 C:\Windows\System32. 如果您怀疑它已被劫持,请检查 C:\Windows\Temp. 如果您在此处看到 svchost.exe,则它可能是恶意文件。 使用防病毒软件扫描文件,并在必要时将其隔离。

2.Explorer.exe

Explorer.exe 负责图形外壳。 没有它,您将没有任务栏、开始菜单、文件管理器,甚至桌面。 因此,它是 Windows 的重要组成部分,无法禁用。

一些病毒可以使用 Explorer.exe 文件名隐藏起来,包括 trojan.w32.ZAPCHAST。 合法文件将在 C:\Windows. 如果你发现它在 System32,您绝对应该使用防病毒软件对其进行检查。

3.Winlogon.exe

Winlogon.exe 进程是 Windows 操作系统的重要组成部分。 它处理诸如在登录期间加载用户配置文件以及在屏幕保护程序运行时锁定计算机之类的事情。 不幸的是,因为它处理安全元素,Windows 登录和 winlogon.exe 进程是威胁的常见目标。

包括 Vundo 在内的多种特洛伊木马病毒可以隐藏在 winlogon.exe 中或伪装成 winlogon.exe。 Winlogon.exe 文件的通常位置是 C:\Windows\System32. 如果你发现它在 C:\Windows\WinSecurity,它可能是恶意的。 该进程已被劫持的一个很好的迹象是异常高的内存使用率。

病毒和恶意软件不仅仅隐藏在 Windows 进程后面。 以下是恶意软件可以不被检测到并隐藏在您的计算机上的其他一些方法。

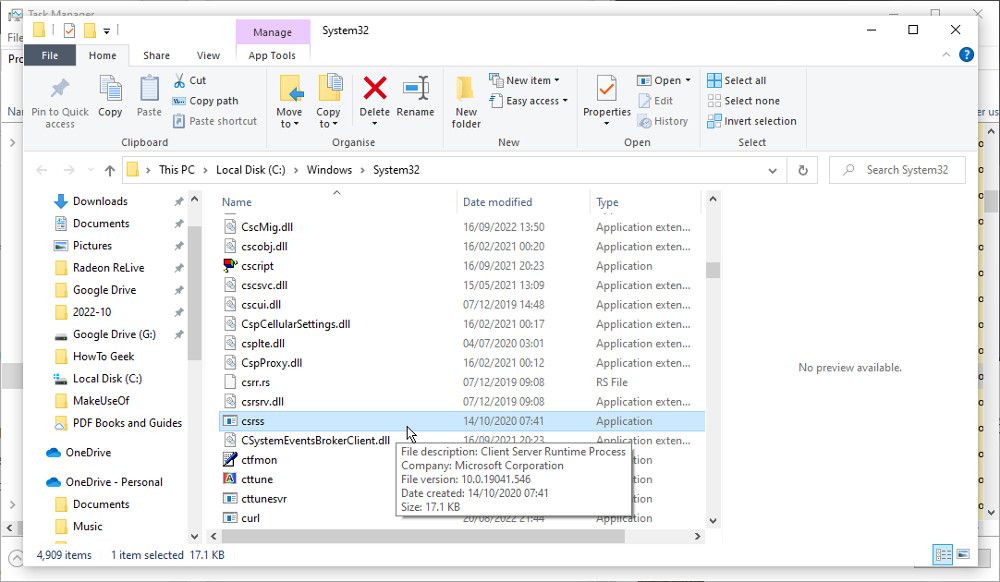

客户端/服务器运行时子系统或 Csrss.exe 是必不可少的 Windows 进程。 虽然它在现代 Windows 版本中没有被广泛使用,但系统仍然需要它并且无法禁用它。

众所周知,Nimda.E 病毒会模仿 Csrss.exe 进程,但这并不是唯一的潜在威胁。 合法文件应位于 系统32 或者 系统WOW64 文件夹。 在任务管理器中右键单击 Csrss.exe 进程并选择 打开文件所在位置. 如果它位于其他任何地方,则它很可能是恶意文件。

5.lsass.exe

lsass.exe 是 Windows 上负责安全策略的重要进程。 它验证登录名和密码,以及其他安全程序。 该过程不太可能被劫持。 如果它运行不正常,您通常会自动退出计算机。 但是已知病毒使用文件名来隐藏。

在中查找 Lsass.exe 文件 C:\Windows\System32. 这是您应该找到它的唯一地方。 如果您在其他位置看到它,例如 C:\Windows\system 或者 C:\Program Files,以怀疑的方式行事并使用防病毒软件扫描文件。

6.Services.exe

Services.exe 进程负责启动和停止各种基本的 Windows 服务。 与此列表中的其他 Windows 进程一样,病毒和恶意软件以它为目标,因为它允许它们隐藏在众目睽睽之下。

如果文件被劫持,您可能会在 PC 的启动和关闭过程中注意到问题。 在中查找真正的 Services.exe 文件 系统32 文件夹。 如果它位于其他任何地方,例如 C:\Windows\ConnectionStatus,该文件可能是病毒。

这里提到的进程对于 Windows 的顺利运行至关重要。 但并非全部如此,许多非必要的进程甚至可以关闭以帮助提高性能。

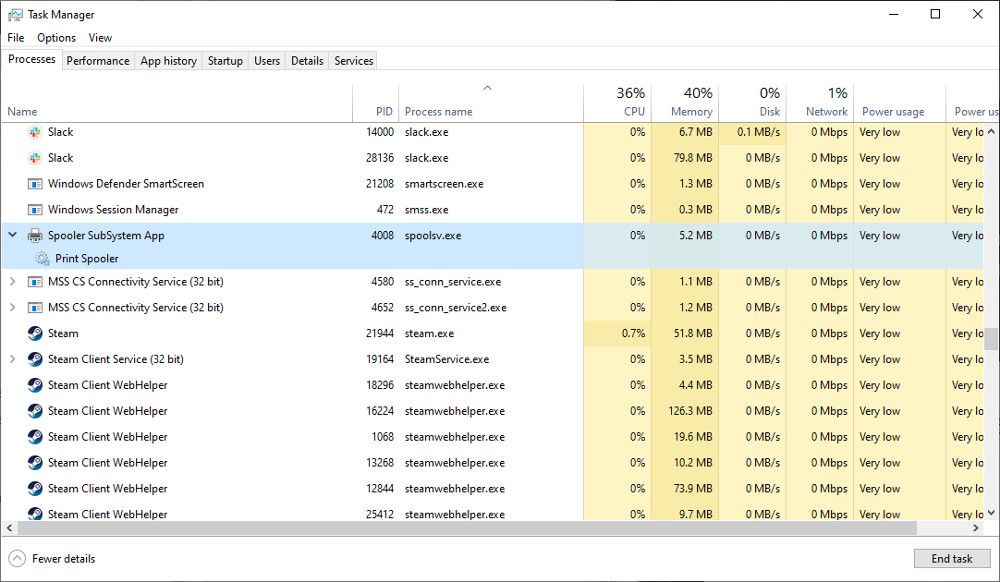

7.Spoolsv.exe

Windows 打印后台处理程序服务或 Spoolsv.exe 是打印界面的重要组成部分。 它在后台运行,等待在需要时管理诸如打印队列之类的事情。 该过程不依赖于连接打印机,因此您在任务管理器中看到它不会感到惊讶。

也许是因为 Spoolsv.exe 很容易被忽视,病毒可以使用这个名称来使自己看起来合法。 真正的假脱机文件可以在 C:\Windows\System32. 假文件经常会出现在 C:\Windows,或在用户配置文件文件夹中。

您如何检查流程是否合法?

任务管理器是您寻找可疑活动的好帮手。 受感染的进程通常会表现不稳定,比平时消耗更多的 CPU 能力和内存。 但情况并非总是如此,因此这里有一些其他方法来检查进程是否合法。

此处列出的大多数基本进程应该只出现在 System32 文件夹中。 您可以在任务管理器中轻松检查可疑文件的位置。 右键单击进程并选择 打开文件所在位置. 检查打开的文件夹的路径以确保文件位于正确的位置。

判断文件是否合法的另一种方法是检查大小。 这些基本进程的大部分 .exe 文件都在 200kb 以下。 在任务管理器中右键单击进程名称,选择 特性 看看尺寸。 如果它看起来异常大,请仔细观察以确定它是否安全。

您还可以检查 EXE 文件的证书。 真实文件将具有 Microsoft 颁发的安全证书。 如果您看到任何其他内容,则很可能是恶意的。

最后要做的是使用最新的防病毒扫描程序扫描可疑文件。 隔离并删除所有标记为受感染的文件。 幸运的是,现代版本的 Windows 内置了 Microsoft Defender,因此了解如何使用 Microsoft Defender 扫描单个文件或文件夹以检查发现的任何可疑文件。

可能隐藏病毒的 Windows 进程

让您的 Windows PC 免受恶意软件和病毒侵害的一部分是了解它们的隐藏位置。 有时恶意文件会表现得很奇怪,使用过多的 CPU 和内存。 但不总是。 因此,以其他方式发现可疑文件是一项有用的技能。